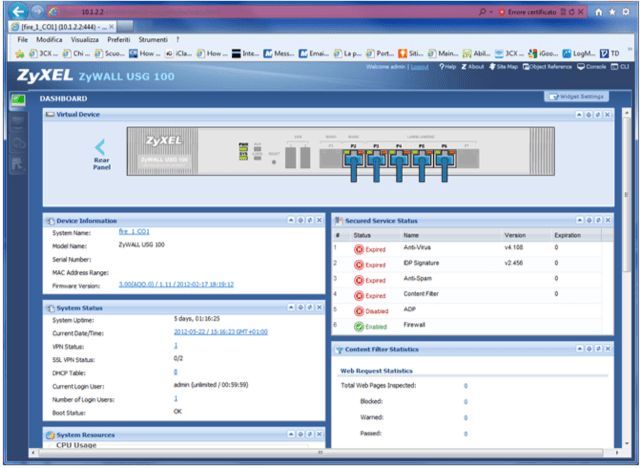

L’interoperabilità tra 3CX e Zyxel USG (Unified Security Gateway) è stata testata per funzionare correttamente con la piattaforma 3CX VoIP da diversi installatori 3CX.

Prima di iniziare qualsiasi operazione di configurazione si consiglia vivamente di aggiornare il firewall alla ultima versione firmware.

Una volta collegati alla console Zyxel si devono configurare alcuni oggetti che serviranno per abilitare la funzionalità VoIp.

Nel caso che andremo a configurare, il sistema 3CX non utilizzerà la funzionalità STUN ma la modalità NAT. In primo luogo dobbiamo tenere presente che è di estrema importanza configurare il firewall in maniera tale che possa accettare connessioni SOLAMENTE da particolari host. Questo ci mette al riparo da eventuali attacchi provenienti da altri soggetti che potrebbero tentare connessioni sulle porte SIP.

Questa operazione è sicuramente uno dei primi presidi di sicurezza da implementare per ottenere un grado di sicurezza ottimale. E’ chiaro che si dovranno attuare tutte quelle misure di restrizione informatiche che evitino di poter essere fatti oggetto di utilizzo illegale di linee VoIp o dei sistemi telefonici installati.

Dal menù Configuration espandete Object e selezionate Address. Nella pagina di dx troverete gli oggetti indirizzi sia host che subnet.

Selezionate il tasto ADD ed inserite l’indirizzo o il range di indirizzi del vostro carrier VoIp. (Chiedete eventualmente al vs fornitore VoIp gli indirizzi ip da configurare)

Nel Tab Address Group andate poi a raggruppare sotto un’unica voce gli oggetti creati. Assegnate il nome VOIP_Providers.

Censite il vostro centralino 3CX assegnando l’indirizzo ip del vostro server sempre utilizzando la medesima procedura sopra descritta. Assegnate il nome centralino_3cx.

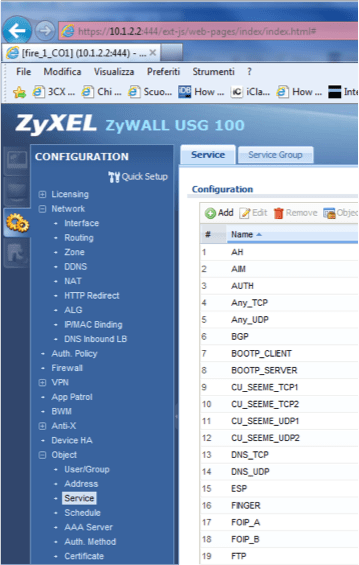

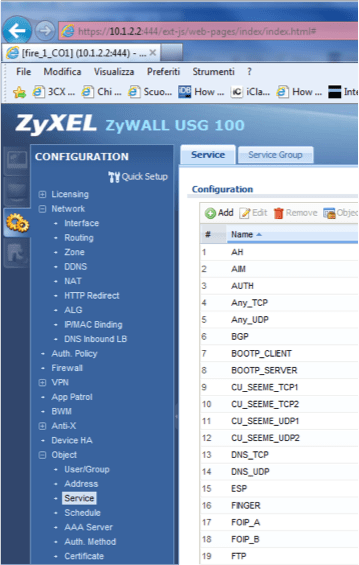

Sempre nella sezione Object selezionate il sottomenù Service. Se non doveste riscontrare il servizio VoIp dovrete creare le voci relative alle porte utilizzate dal sistema 3CX per permettere al protocollo SIP di transitare correttamente attraverso il vostro firewall. Solitamente è buona regola censire questi servizi al fine di rendere più granulare la gestione del VoIp e restringere in maniera adeguata l’eventuale accesso al vostro centralino 3CX.

Creiamo le porte secondo questi parametri:

- TCP e UDP = 5060 e 5090

- UDP = dalla 9000 alla 9049

Cliccate sul pulsante in ADD e create, per ogni singola voce, l’oggetto corrispondente.

Sempre nel menù di dx spostatevi nel sottomenù Network → NAT e create la regola di NAT cliccando sempre sul tasto ADD.

Vediamo di seguito come impostare ogni singola voce come da figura:

Per quanto riguarda la voce Incoming interface dovete specificare quale interfaccia è utilizzata per il NAT. Ad esempio se il vs provider internet è attestato sulla WAN1 dovrete, ovviamente, selezionare la WAN1.

Nel menù a tendina relativa alla voce Mapped IP, dovrete selezionare dal menù a tendina, l’oggetto centralino 3CX che avete creato precedentemente.

Nel Port Mapping selezionate Service e configurate Original e Mapped Service come da figura.

Dovrete configurare una regola per ogni servizio creato ed ottenere una configurazione di questo genere:

A questo punto dovremo configurare la parte di firewalling e quindi selezionate la voce Firewall dal menù Configuration.

Premere il tasto ADD e configurate i campi come da figura.

In questo modo abilitate il traffico solamente per il gruppo di IP indicato nell’oggetto VOIP_Providers.